隨著工業(yè)4.0和智能制造浪潮的推進,物聯(lián)網(wǎng)(IoT)技術(shù)已深度融入工業(yè)生產(chǎn),催生了大量工業(yè)智能產(chǎn)品,如智能傳感器、聯(lián)網(wǎng)機床、預(yù)測性維護設(shè)備和自動化機器人。這些產(chǎn)品通過實時數(shù)據(jù)采集、傳輸與分析,極大地提升了生產(chǎn)效率、優(yōu)化了資源配置并實現(xiàn)了智能化決策。海量、高頻的數(shù)據(jù)在復(fù)雜網(wǎng)絡(luò)環(huán)境中傳輸,其安全性已成為制約產(chǎn)業(yè)發(fā)展的核心挑戰(zhàn)。本文將探討物聯(lián)網(wǎng)工業(yè)智能產(chǎn)品的數(shù)據(jù)傳輸特點、面臨的安全威脅,并重點闡述網(wǎng)絡(luò)與信息安全軟件開發(fā)在構(gòu)建縱深防御體系中的關(guān)鍵作用。

一、 物聯(lián)網(wǎng)工業(yè)數(shù)據(jù)傳輸?shù)奶攸c與安全挑戰(zhàn)

物聯(lián)網(wǎng)工業(yè)環(huán)境下的數(shù)據(jù)傳輸呈現(xiàn)出與傳統(tǒng)IT網(wǎng)絡(luò)顯著不同的特征:

- 異構(gòu)性與海量性:接入網(wǎng)絡(luò)的設(shè)備類型繁多(OT與IT設(shè)備融合),通信協(xié)議多樣(如Modbus, OPC UA, MQTT, CoAP等),產(chǎn)生時序、非結(jié)構(gòu)化等多模態(tài)數(shù)據(jù),數(shù)據(jù)量巨大且傳輸實時性要求高。

- 長生命周期與資源受限:許多工業(yè)設(shè)備部署周期長達數(shù)十年,其計算、存儲和能源資源往往有限,難以運行復(fù)雜的安全軟件。

- 網(wǎng)絡(luò)邊界模糊:傳統(tǒng)封閉的工業(yè)控制網(wǎng)絡(luò)(OT)與開放的企業(yè)信息網(wǎng)絡(luò)(IT)互聯(lián),打破了物理隔離的安全邊界,攻擊面急劇擴大。

- 高可靠性要求:工業(yè)生產(chǎn)過程對系統(tǒng)的可用性和實時性要求極高,安全措施不能顯著影響控制指令的及時送達與執(zhí)行。

這些特點使得工業(yè)物聯(lián)網(wǎng)系統(tǒng)面臨嚴峻的安全威脅:數(shù)據(jù)泄露(敏感生產(chǎn)工藝、配方數(shù)據(jù))、數(shù)據(jù)篡改(導致生產(chǎn)異常或設(shè)備損壞)、拒絕服務(wù)攻擊(造成生產(chǎn)線停擺)、惡意代碼植入(如勒索軟件針對工控系統(tǒng))以及供應(yīng)鏈攻擊(通過軟硬件后門滲透)。

二、 網(wǎng)絡(luò)與信息安全軟件開發(fā)的核心理念與架構(gòu)

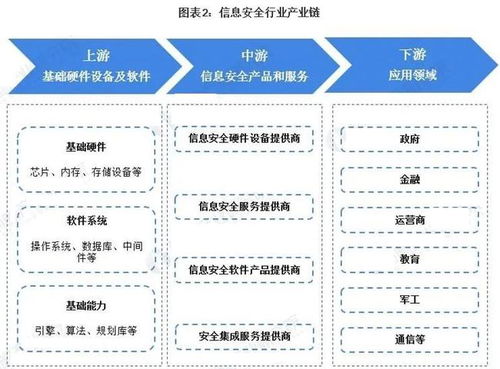

為應(yīng)對上述挑戰(zhàn),面向工業(yè)物聯(lián)網(wǎng)的安全軟件開發(fā)需遵循以下理念:防御縱深化、管理統(tǒng)一化、響應(yīng)智能化、合規(guī)常態(tài)化。其軟件架構(gòu)通常需覆蓋以下關(guān)鍵層次:

- 設(shè)備終端安全層:開發(fā)輕量級嵌入式安全代理(Agent),實現(xiàn)設(shè)備身份認證(如基于數(shù)字證書)、安全啟動、固件完整性校驗、最小權(quán)限訪問控制以及本地的輕量級加密/解密模塊。

- 數(shù)據(jù)傳輸安全層:開發(fā)或集成安全的通信協(xié)議棧。這是軟件開發(fā)的焦點,包括:

- 協(xié)議增強與適配:對傳統(tǒng)工業(yè)協(xié)議(如Modbus/TCP)增加TLS/DTLS加密層,或直接采用內(nèi)嵌安全機制的現(xiàn)代協(xié)議(如OPC UA over TLS)。

- 安全網(wǎng)關(guān)軟件:開發(fā)部署于網(wǎng)絡(luò)關(guān)鍵節(jié)點的網(wǎng)關(guān)軟件,實現(xiàn)協(xié)議轉(zhuǎn)換、訪問控制、流量過濾、入侵檢測(IDS)及數(shù)據(jù)脫敏等功能,作為IT與OT網(wǎng)絡(luò)之間的緩沖與審計點。

- 端到端加密模塊:開發(fā)適用于資源受限環(huán)境的優(yōu)化加密算法庫(如輕量級密碼算法),確保數(shù)據(jù)從采集端到云平臺或邊緣服務(wù)器的傳輸全程保密與完整。

- 平臺與運維安全層:開發(fā)統(tǒng)一的安全管理平臺(SMP),實現(xiàn):

- 資產(chǎn)與漏洞管理:自動發(fā)現(xiàn)聯(lián)網(wǎng)工業(yè)資產(chǎn),持續(xù)評估漏洞并管理補丁。

- 安全監(jiān)控與分析(SIEM for IoT):聚合全網(wǎng)日志、流量和事件數(shù)據(jù),利用機器學習模型進行異常行為分析、威脅狩獵和攻擊鏈可視化。

- 身份與訪問管理(IAM):實現(xiàn)細粒度的、基于角色的設(shè)備與用戶訪問控制,支持零信任網(wǎng)絡(luò)訪問(ZTNA)理念。

- 安全編排、自動化與響應(yīng)(SOAR):預(yù)設(shè)安全劇本,實現(xiàn)威脅響應(yīng)的自動化,縮短平均響應(yīng)時間(MTTR)。

三、 關(guān)鍵開發(fā)技術(shù)與實踐

- 密碼技術(shù)的嵌入式應(yīng)用:在資源受限設(shè)備上,需精心選擇并實現(xiàn)國密算法(如SM2, SM3, SM4)或國際標準輕量級算法(如ChaCha20-Poly1305),平衡安全性與性能。

- 軟件定義邊界(SDP):開發(fā)SDP控制器和客戶端軟件,為工業(yè)應(yīng)用構(gòu)建“隱身”網(wǎng)絡(luò),實現(xiàn)先認證后連接,有效縮小攻擊面。

- 微服務(wù)與容器安全:隨著工業(yè)應(yīng)用向云邊協(xié)同架構(gòu)演進,安全軟件自身也需采用微服務(wù)架構(gòu)。開發(fā)需集成容器鏡像掃描、運行時安全監(jiān)控、服務(wù)網(wǎng)格(Service Mesh)的mTLS通信等能力。

- 威脅情報集成:軟件開發(fā)需設(shè)計開放接口,能夠接入行業(yè)或全球的IoT威脅情報源,使系統(tǒng)具備前瞻性防御能力。

- 符合性驅(qū)動開發(fā):開發(fā)流程需緊密結(jié)合《網(wǎng)絡(luò)安全法》、等級保護2.0、IEC 62443等國內(nèi)外工業(yè)安全標準,確保產(chǎn)品滿足合規(guī)性要求。

四、 未來展望

工業(yè)物聯(lián)網(wǎng)安全軟件開發(fā)將更緊密地與人工智能、數(shù)字孿生技術(shù)結(jié)合。AI將用于更精準的異常檢測和自適應(yīng)安全策略生成;數(shù)字孿生則能構(gòu)建一個并行的虛擬安全驗證環(huán)境,用于模擬攻擊、測試防御策略和培訓響應(yīng)人員。安全開發(fā)左移(Shift-Left),將安全考量嵌入工業(yè)智能產(chǎn)品及上層應(yīng)用的完整生命周期,實現(xiàn)“安全內(nèi)生”,將成為業(yè)界共識與必然趨勢。

物聯(lián)網(wǎng)工業(yè)智能產(chǎn)品的蓬勃發(fā)展離不開安全、可靠的數(shù)據(jù)傳輸通道作為基石。通過系統(tǒng)性的網(wǎng)絡(luò)與信息安全軟件開發(fā),構(gòu)建覆蓋“端-管-邊-云”的主動、智能、協(xié)同防御體系,是保障智能制造行穩(wěn)致遠的必由之路。